>

>

最終更新日

SCS評価制度の★3取得には、経済産業省が提示する83項目の要求事項を満たし、専門家確認付きの自己評価を実施する必要があります。本記事では、2026年度末(2027年3月頃)に本格運用が開始される本制度の概要と、情シスが効率的に対策を進めるための代表的なチェックリストを解説します。自社のセキュリティレベルを可視化し、サプライチェーン全体での信頼を構築するための具体的な実践手順をお伝えします。

【この記事の執筆者:情報システム部門で10年以上の実務経験を持つセキュリティ専門家】

この記事でわかること

①SCS評価制度の概要とスケジュール

②★3と★4の違いと自社への適用判断基準

③83項目対応チェックリスト(代表例)と具体的な準備手順

SCS評価制度とは

サプライチェーン全体におけるサイバーセキュリティ対策の状況を、共通の基準で客観的に可視化する経済産業省主導の仕組みです。

これまでは、取引先に対してセキュリティレベルを確認する際、各企業が独自のアンケートや監査シートを用いていました。この方式では、発注側にとって集計の手間がかかるだけでなく、受注側も取引先ごとに異なるフォーマットの回答を迫られ、膨大な工数を消費する要因となっていました。こうした非効率な状態を解消し、統一された客観的な指標で安全性を証明できるようにすることが、本制度が設立された最大の理由と言えます。

具体的なスケジュールとして、2026年度末頃(2027年3月頃)にかけて★3および★4の本格運用が開始される予定です。下位レベルとなる★1および★2は、独立行政法人情報処理推進機構(IPA)が推進する「SECURITY ACTION」と連動する形を取り、実質的な新しい認定審査としては★3以上が該当する仕組みとなります。制度が普及すれば、入札の参加条件や新規取引の前提として★3以上の取得が求められるケースが増加すると予想されるため、早めの対応が欠かせません。

制度の全体像を把握したところで、各レベルで求められる具体的なセキュリティ水準の違いにも注目しつつ、実際に企業が取得を目指す★3と★4にどのような違いがあるのかを比較してみましょう。

本制度の全体像や、情シス担当者が実務でどのように対応すべきかについては、SCS評価制度の全体像や情シスの実務と対応についてさらに詳しく理解を深めましょう。

SCS評価制度における★3と★4の比較と選定基準

★3は標準的な脅威に対応する83項目の自己評価であり、★4はより高度な標的型攻撃を想定した157項目の第三者評価となります。

自社のビジネスモデルや取引先の要件に合わせた適切なレベルを選択する必要があります。

表の各項目や判断基準を確認する際には、自社の現状を客観的に分析し、現状と求められる基準とのギャップを明確にすることが求められます。

また、★3と★4では求められるセキュリティ対策の内容や要求水準が異なるため、どのレベルの対策が自社に必要かを慎重に検討しましょう。

★3と★4の要求事項の違い

★3は、一般的なサイバー攻撃から自社を守り、サプライチェーンへの被害拡大を最小限に抑える水準を定めています。評価方式は専門家確認付き自己評価となっており、要求事項は83項目に設定されています。専門家のレビューを挟むことで客観性を担保しつつ、企業側の審査負担を抑えた設計になっているのが特徴です。

対して★4は、事業継続に深刻な影響を及ぼすような高度な攻撃を想定した厳格な基準が設けられています。要求項目は157項目に増加し、認定された評価機関による第三者評価を受けなければなりません。審査の手間や監査費用が跳ね上がるため、自社のビジネスモデルや取引先の要件に合わせた適切なレベルを選択する必要があります。

自社に適したレベルの判断基準

情シスが自社への導入レベルを検討する際、取引先の属性や取り扱うデータの機密性が判断材料となります。まずは自社の現状を正確に把握し、現状をもとに適切なレベルを選定することが重要です。闇雲に高いレベルを目指すと、日々の運用負荷で現場が疲弊するリスクを抱えることになりかねません。

以下の表に、どちらのレベルを目指すべきかの基準を整理しました。

自社の状況 | 推奨レベル | 判断の理由 |

|---|---|---|

一般的な部材調達や業務委託を受けている | ★3 | 標準的なセキュリティ対策の証明でビジネス上の要件を満たせるため |

大手メーカーの基幹システム開発を請け負っている | ★4 | サプライチェーンの停止が社会全体に影響を及ぼす懸念があるため |

取引先から厳密なセキュリティ監査を頻繁に受けている | ★4 | 監査対応のコストを一本化し、ビジネス上の優位性を確保するため |

表を参考に自社の現状を分析し、目指すべきレベルとのギャップを明確にすることが、今後の対策やロードマップ策定の第一歩となります。

★4は技術的な防御だけでなく、インシデント発生時の対応プロセスや継続的な運用改善の仕組みが厳格に問われます。経営層から強い要請がない限り、まずはサプライチェーンにおける標準的な信頼の証である★3のクリアを目標に据えるアプローチを推奨します。

自社が目指すべきゴールが明確になったところで、★3取得に求められる具体的な確認事項を見ていきます。

▲ SCS評価制度における★3と★4の比較

【83項目対応】★3取得に向けた7つの評価領域と準備チェックリスト

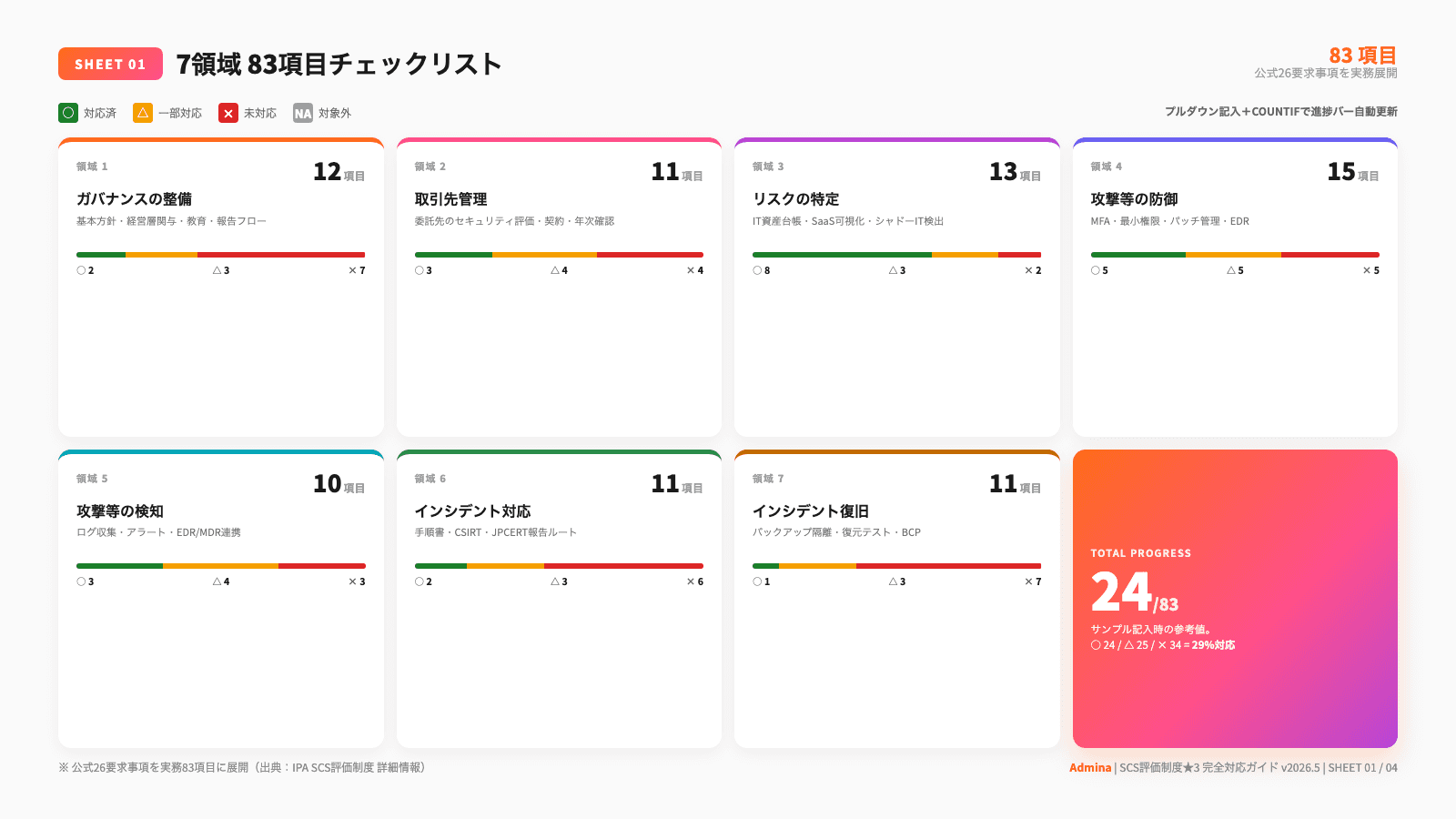

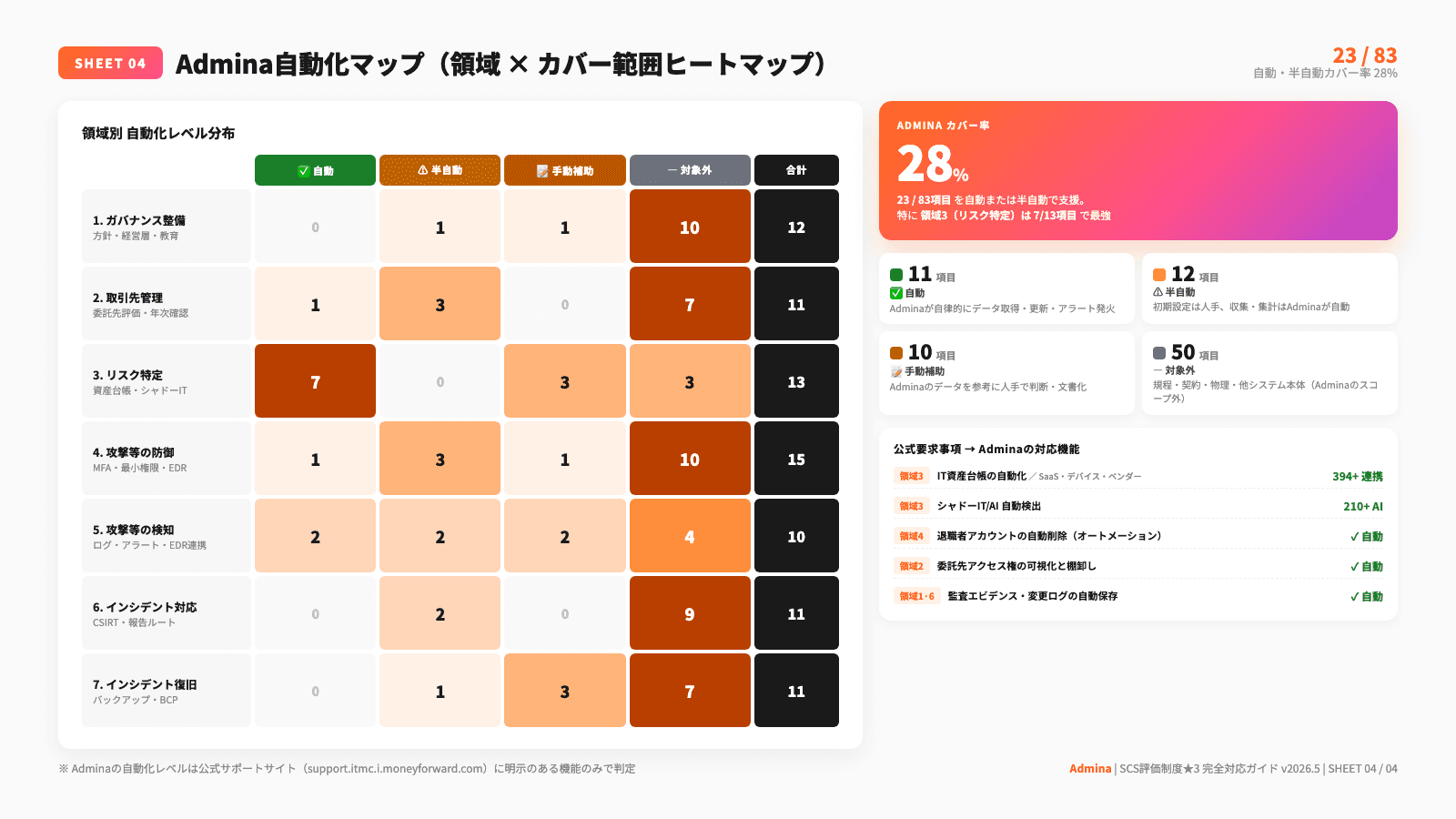

83項目の要求事項は、ガバナンスから復旧までの7つの領域に分類されており、技術面と組織面の両輪で対策を進めなければなりません。SCS評価制度への対応や準備は、今後のサプライチェーン強化に不可欠であり、企業は制度への適切な対応策を早期に検討することが重要です。

また、チェックリストを活用した確認付き自己評価の実施が求められており、専門家によるレビューや確認を経て最終的な評価結果を確定するプロセスが重要視されています。本記事では、情シスが優先して着手すべき代表的な確認事項を抽出して解説します。

ガバナンス・取引先管理・リスク特定の整備

組織的なルールの策定と、自社を取り巻くリスクの可視化を担う領域です。情報セキュリティポリシーの整備はもちろんのこと、自社が利用している外部のSaaSや業務委託先の管理体制が厳しく問われます。情シスの管理が及ばないシャドーITが社内に蔓延していると要件を満たせないため、全社的なIT資産の棚卸し作業が欠かせません。

さらに、保有する情報資産に対するリスク評価を定期的に実施し、その結果を経営層へ報告するエスカレーションのフローが機能しているかを証明する記録も求められます。組織全体の意識向上を図るための従業員教育も、このフェーズに直結する課題となるでしょう。実務では各部門の業務アプリケーションまで洗い出す作業が難航しやすいため、早めの計画立案が推奨されます。

攻撃の防御・検知体制の構築

サイバー攻撃を未然に防ぎ、万が一社内ネットワークに侵入された際に早期発見する技術的な仕組みの導入領域です。VPN機器やクラウドサービスへの多要素認証(MFA)の適用に加え、各端末へのEDRの導入など、エンドポイントの保護が中心となります。

単にセキュリティツールを導入して終わるのではなく、OSやアプリケーションのパッチ適用状況が自動で可視化され、脆弱性が放置されない運用が回っているかが審査の対象となります。EDR製品を選定する際は、アラートが多発して運用部門が疲弊しないよう、マネージド検知対応(MDR)サービスの併用も検討するとよいでしょう。潤沢なIT予算がない場合でも、経済産業省のサイバーセキュリティ政策に関する情報などを参照し、費用対効果の高い代替手段を組み合わせていく工夫が求められます。

インシデント対応と復旧プロセスの確立

ランサムウェアなどによる攻撃を受けた後、被害を最小限に食い止めて業務を再開させるための手順に関する領域です。インシデント発生時の社内連絡網や、JPCERT/CCや警察といった外部の専門機関への報告ルートが文書化されているかを確認します。

さらに、バックアップデータが本番ネットワークから切り離された安全な領域に保管されており、実際にデータを復元するテストを定期的に行っているかどうかが評価の大きな分かれ目となります。実務ではオフラインバックアップや不変性(イミュータブル)ストレージの導入が有効です。事業継続計画(BCP)と連動した対応フローの構築が急務と言えます。

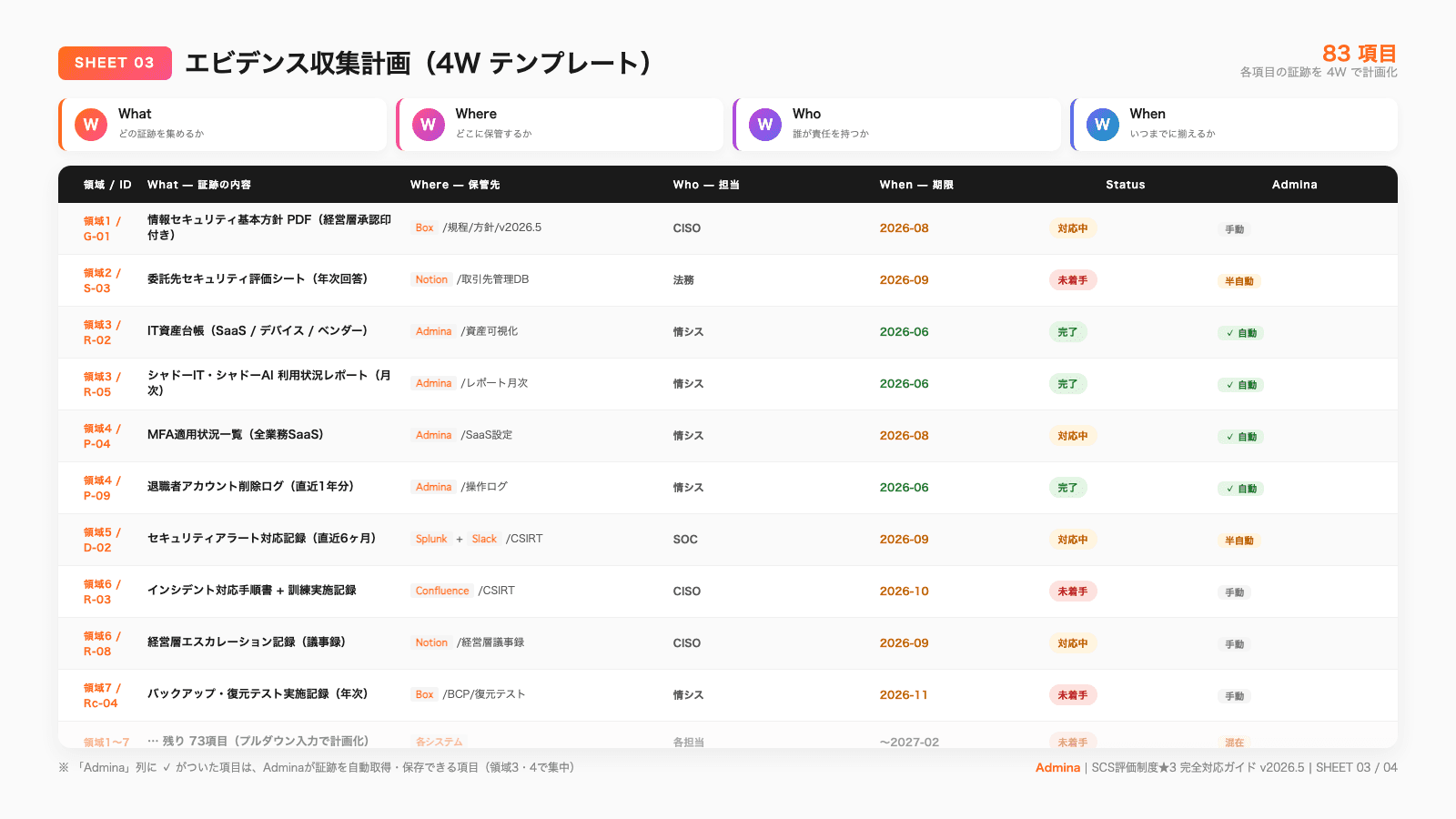

ここまでの要件を網羅した、情シスが現場で活用できるSCS評価制度チェックリストの代表的な項目を以下に示します。

評価領域 | 代表的な確認事項 |

|---|---|

ガバナンスの整備 | セキュリティポリシーが策定され、経営層が関与する体制があるか |

取引先管理 | 委託先のセキュリティ対策状況を定期的に確認する仕組みがあるか |

リスクの特定 | 全社のIT資産が台帳管理され、定期的なリスク評価が行われているか |

攻撃等の防御 | 多要素認証やアクセス制御が適切に設定されているか |

攻撃等の検知 | ウイルス対策ソフトやEDRが導入され、ログが継続して監視されているか |

インシデントへの対応 | 異常検知時のエスカレーションフローと外部への報告ルートがあるか |

インシデントからの復旧 | バックアップが隔離され、有事の復元手順が確立されているか |

これらの多岐にわたる項目を漏れなくクリアするためには、無計画な対応を避け、段階的なアプローチを取らなければなりません。

本記事で紹介したチェックリストの活用に加え、実務で使えるセキュリティチェックシートの具体的な作成方法やテンプレートを活用するヒントを得ることで、より効果的な準備が可能です。

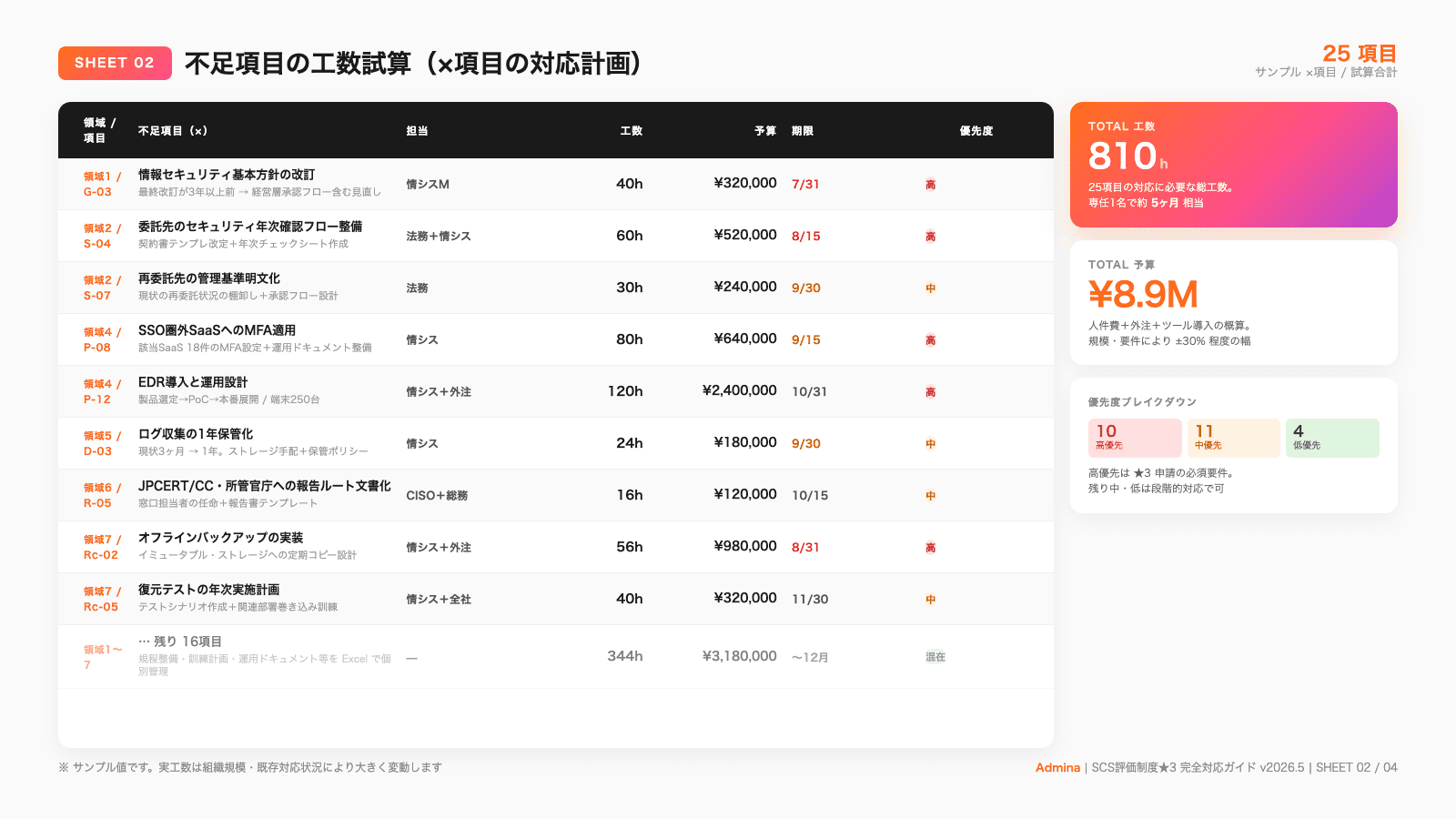

制度対応に向けた情シスの具体的な進め方

現状と要件のギャップを可視化し、足りない運用ルールの文書化とツールの導入を並行して進める手順が最も確実です。

現状の棚卸しとギャップ分析

要件を満たすために闇雲に新しいツールを導入するのではなく、まずは自社の現状を正確に把握する作業から始めます。自社の現状を客観的に分析することが、改善・対策の基礎となります。既存の社内規程やネットワーク構成図を用意し、83項目の要求事項と一つずつ突き合わせていきます。

すでにISMSを取得している企業であれば、多くの要件を満たしている可能性が高いでしょう。ただし、本制度独自の取引先管理要件などに差分が生じるため、不足している部分のみを抽出すれば全体の作業工数を大幅に削減できます。ギャップ分析では、現状のシステム構成とガイドラインの記述を照らし合わせる地道な作業が、後続の計画の精度を左右します。特にネットワーク境界の整理や、各システムのログ保存期間の確認などは抜け漏れが発生しやすいため、チェックシートを部門間で共有しながら進めることをお勧めします。

運用ルールの文書化と体制構築

技術的な対策はすでに講じているものの、それを規定するルールが明文化されていないケースが多々見受けられます。専門家による評価プロセスでは、実際のシステム設定画面だけでなく、手順書や運用ログをエビデンスとして提出することが求められます。

アカウントの発行や削除のプロセス、退職者の権限剥奪のリードタイムなど、日々の情シス業務をマニュアルとして残す作業を進めてください。文書化の作業は非常に負荷が高いため、人事部門や総務部門など他部署の協力を仰ぎながら、全社的なプロジェクトとして段階的に整備していく体制づくりが必要となります。

対策ツールと外部支援の活用検討

ギャップ分析の結果、自社のリソースだけでは対応が難しい領域が判明した場合は、外部の専門サービスやツールの導入を検討します。EDRやIT資産管理ツールなど、ログの収集とインシデント対応の可視化を自動化する製品は、証跡提出の負担を大きく下げてくれます。

また、専門家による自己評価の確認という★3特有のプロセスに備え、事前にセキュリティコンサルタントによるアドバイザリーサービスを利用する選択肢も有効です。以下の表に、外部支援を活用すべき状況の判断基準をまとめました。

社内の状況 | 外部支援の要否 | 活用すべきサービス例 |

|---|---|---|

専任の情シス担当者が不在で、兼務で回している | 活用を強く推奨 | セキュリティコンサルティング、アドバイザリーサービス |

ガイドラインの要件と自社システムとの対応が読み解けない | 活用を検討 | ギャップ分析サービス、IT監査支援 |

ISMS運用ノウハウがあり、社内リソースに余裕がある | 自社対応が可能 | IT資産管理ツールやEDRの新規導入のみ |

最後に、制度の理解を深める上でよく挙がる疑問点を整理しておきます。

▲ 情シスが着手すべき制度対応の3ステップ

よくある質問

制度の開始時期や他の認証との関係性など、実務担当者が直面しやすい疑問に対する回答をまとめました。

Q1:SCS評価制度はいつから始まりますか?

A:2026年度末頃(2027年3月頃)にかけて、★3および★4の本格運用が開始される予定です。★5についてはそれ以降の展開に向けて継続して議論が行われています。

Q2:★3と★4のどちらを取得すべきですか?

A:サプライチェーンを構成する一般的な企業は、まず83項目に対応する★3を目指します。重要インフラに関わる業務や、機密性の高い設計データを扱う場合は★4の取得が求められます。

Q3:ISMSを取得していれば★3は満たせますか?

A:多くの項目が重複しているため審査において有利に働きます。ただし、SCS評価制度はサプライチェーン特有のリスク(取引先の管理体制など)に比重を置いているため、追加の差分対応が発生します。

Q4:なぜ「専門家確認付き」の自己評価が必要なのですか?

A:評価結果の信頼性を高めるためです。セキュリティの専門家が内容を客観的に確認し、最終提出や公表前に署名することで、サプライチェーン全体に対する評価の透明性と実効性を担保する重要なステップとなります。

疑問点を解消した上で、実際の社内プロジェクトを動かしていくための最終確認を行いましょう。

▲ 自社が目指すべき評価レベルの判定フロー

まとめ

2026年度末から運用が予定されているSCS評価制度の全体像と、★3取得に向けた83項目の対策ポイントについて解説しました。

本制度への対応は単なるコンプライアンス要件にとどまらず、自社のセキュリティレベルを客観的に証明し、ビジネスの機会損失を防ぐための強力な武器となります。現場の負担を抑えつつ着実に対策を進めるため、以下のチェックリストを活用して準備を始めてみてください。

✅ SCS評価制度における自社の目標レベル(★3か★4か)を経営層と合意した

✅ 既存のIT資産とセキュリティルールの棚卸しを完了した

✅ 83項目の要件に対する現状のギャップ分析を実施した

✅ 足りない運用ルールの文書化と、必要なツールの選定を開始した

✅ インシデント発生時の連絡網と復旧手順のテスト計画を立てた

本記事の内容に誤り等がございましたら、こちらからご連絡ください。

監修

Admina Team

情シス業務に関するお役立ち情報をマネーフォワード Adminaが提供します。

SaaS・アカウント・デバイスの管理を自動化し、IT資産の可視化とセキュリティ統制を実現。

従業員の入退社対応や棚卸し作業の工数を削減し、情報システム部門の運用負荷を大幅に軽減します。

中小企業から大企業まで、情シス・管理部門・経営層のすべてに頼れるIT管理プラットフォームです。