>

>

最終更新日

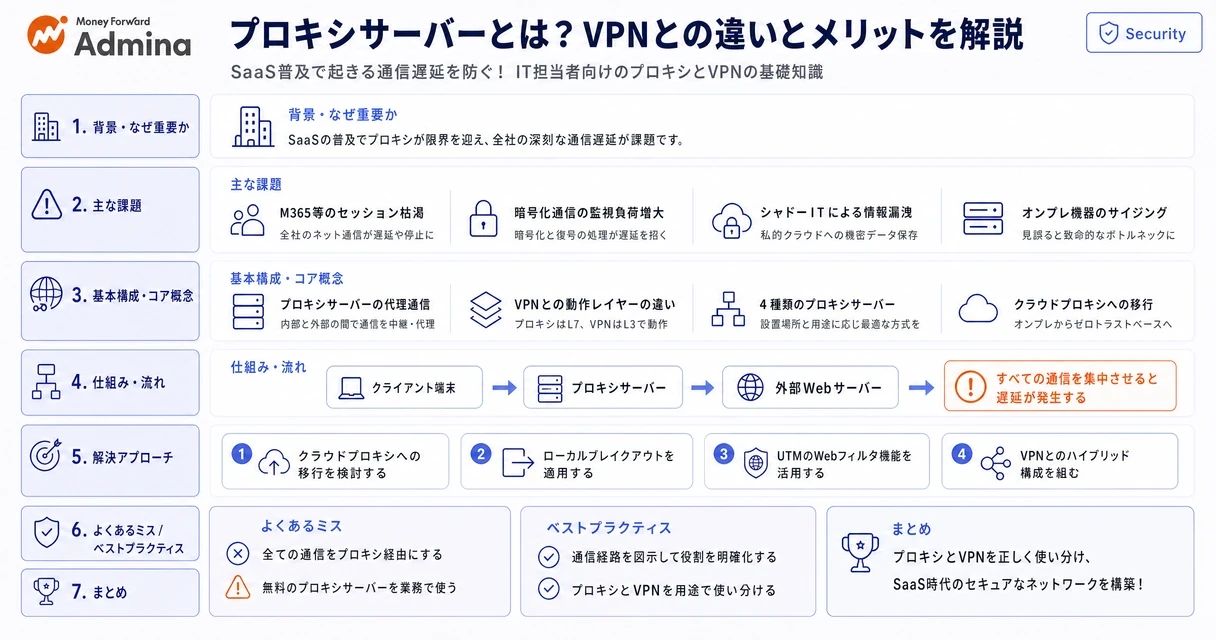

この記事でわかること

プロキシの仕組みと4つの種類

VPNとの技術的な違いとハイブリッド構成のポイント

情シスが陥りやすい失敗パターンと国内企業の成功事例

プロキシサーバーとは

本記事のポイント

プロキシサーバーはクライアントの通信を代理し、セキュリティと管理を組織全体で一元化する

SaaSの普及でプロキシのボトルネック化が常態化しており、「ローカルブレイクアウト」の検討は避けて通れない

VPNとの最大の違いは動作レイヤー(L7とL3)であり、現在は両者を組み合わせたハイブリッド構成が主流である

プロキシサーバーとは、クライアントとインターネットの間に入り、通信を代理・中継するシステム。

プロキシ(Proxy)は英語で「代理」や「代わり」を意味します。企業ネットワークにおいて、社員の端末(クライアント)が直接インターネットへアクセスするのを防ぎ、すべての通信をこの「代理のサーバー」経由で行わせることで、セキュリティの強化や通信の効率化を図ります。例えるなら、企業の「総合受付」のような役割です。外部とのやり取りをすべて受付が確認・記録し、安全と判断された通信のみを許可する仕組みとなっています。

プロキシサーバーの基本的な仕組み

プロキシは内部ネットワークを外部から隠蔽し、直接的な攻撃を防ぐ盾として機能する。

プロキシサーバーは、クライアントからのリクエストを受け取り、それに基づいて外部のWebサーバーからデータを取得します。ユーザーがWebブラウザを使用して特定のWebサイトにアクセスする場合、直接Webサーバーにアクセスするのではなく、プロキシサーバーが中継役となります。プロキシサーバーが受け取ったデータは再びクライアントに返送されるため、クライアントは直接外部サーバーと接触することなく情報を取得できます。これにより、万が一クライアントが標的にされても、プロキシが緩衝材となってバックエンドへの直接攻撃を防ぐ効果があります。

プロキシサーバーが必要とされる理由と利用例

アクセス制御、ログ監査、そして通信帯域の節約の3点が主な導入目的である。

プロキシサーバーが使われる主な理由は3つあります。1つ目は、社内のセキュリティポリシーを適用し、有害なサイトへのアクセスをブロックする(フィルタリング)ためです。IPA(情報処理推進機構)の「情報セキュリティ10大脅威」でも指摘されるランサムウェアやマルウェアの脅威から社内ネットワークを守るため、通信内容を監視し、不審な動きをネットワークの出口で確実に遮断します。

2つ目は、すべてのアクセスログを一元的に記録して監査に活用するためです。いつ、誰が、どのWebサイトを閲覧し、どのようなファイルをダウンロードしたかを追跡できる状態にしておくことは、監査対応や内部統制の観点から、もはや必須の記録です。

3つ目は、キャッシュを利用して通信帯域を節約し、ネットワーク管理を最適化するためです。特に限られた回線容量で多数の従業員が業務を行う環境では、重複アクセスを減らすことが全体のパフォーマンス向上に直結します。

▲ プロキシサーバーの基本構成と「総合受付」としての役割

プロキシサーバーの種類

プロキシは設置場所と用途に応じて、フォワード、リバース、透過、トンネリングの4種類に分類される。

それぞれの目的に合わせて最適な方式を選択することが、ネットワーク設計の要となります。種類ごとの比較は下表を参照してください。

種類 | 主な用途 | 設置場所 | 特徴 |

|---|---|---|---|

フォワードプロキシ | 社内から外部へのアクセス制御・監視 | 社内ネットワークの出口 | クライアントの身元を隠し、通信を代理する(一般的な「プロキシ」) |

リバースプロキシ | 外部から社内サーバーへのアクセス分散 | Webサーバーの前面 | 外部からのアクセスを複数のサーバーへ振り分け、負荷を分散する |

透過プロキシ | ユーザーに意識させない通信監視 | ネットワークの経路上(ゲートウェイなど) | クライアント側の設定が不要で、強制的に通信を中継・監視する |

トンネリングプロキシ | 暗号化通信の中継 | 経路上 | SSL/TLSなどの暗号化された通信をそのまま中継する |

1. フォワードプロキシ

社内から外部へのWebアクセスを一括中継し、情報漏洩を防ぐ「一般的なプロキシ」である。

フォワードプロキシは、クライアントとインターネット間の中継役を果たすサーバーです。一般的に「プロキシサーバー」と呼ばれるものは、このフォワードプロキシを指します。社内から外部へのWebアクセスを一括して中継し、URLフィルタリングやマルウェアスキャンを実施します。社員の私的利用を防ぎ、セキュリティを保つ目的で広く利用されます。

2. リバースプロキシ

外部からのアクセスを複数の内部サーバーへ適切に振り分け、負荷分散とセキュリティ向上を実現する。

リバースプロキシは、Webサーバー側に設置されるプロキシで、外部からのリクエストを受け取って適切な内部サーバーに振り分ける役割を担います。主な目的はサーバーの負荷分散(ロードバランシング)やSSLアクセラレーションによる暗号化処理のオフロードです。これにより、Webサイトのレスポンスを高速化し、DDoS攻撃などからバックエンドのサーバーを保護します。

3. トンネリングプロキシ

SSL/TLSなどの暗号化通信に干渉せず、エンドツーエンドの安全な通信経路を確立する。

トンネリングプロキシは、HTTPSなどSSL/TLS通信を中継する際に使われます。クライアントのデータがプロキシサーバーを通過し、目的地へ直送されます。特にセキュアな通信が求められる場合、通信内容に干渉することなく中継を行うため、暗号化を維持したまま通信経路を確立します。

4. 透過プロキシ(Transparent Proxy)

クライアント端末の設定変更を一切必要とせず、ネットワーク経路上で強制的に通信を監視・中継する。

透過プロキシは、クライアント側のブラウザ等でプロキシ設定を行わなくても、ネットワーク上のルーターやゲートウェイで自動的に通信を横取りして中継する仕組みです。情シス部門にとっては、各端末のプロキシ設定を管理する手間が省け、かつユーザーによる設定回避(シャドーITなど)を防ぐことができるため、強制的なセキュリティポリシーの適用に非常に有効です。

プロキシサーバー導入のメリット

社内ネットワークのセキュリティ強化とアクセス制御を、組織全体で一元化できる点が最大のメリットである。

企業ネットワークにおいて、無秩序なインターネットアクセスは重大なインシデントに直結します。プロキシサーバーを適切に導入・運用することで、組織全体のガバナンスを底上げできます。

セキュリティの向上とアクセスログの取得

すべてのWebアクセス履歴を一元的に記録し、インシデント発生時の証跡確保と不正利用の抑止力を実現する。

プロキシサーバーを経由することで、悪意のあるWebサイトへのアクセスをブロックし、ダウンロードされるファイルのマルウェア検査を一元的に行うことができます。また、すべてのWebアクセス履歴(誰が・いつ・どのサイトにアクセスしたか)をログとして記録できるため、万が一情報漏洩などのインシデントが発生した際の原因究明に役立ちます。

プライバシーの保護とアクセス制限の克服

外部へクライアントのIPアドレスを隠蔽することで、標的型攻撃から社内端末を保護する。

プロキシサーバーを利用すると、外部のWebサーバーにはプロキシサーバーのIPアドレスのみが通知されるため、社内ネットワークの構成や個々のクライアントのIPアドレスを隠蔽できます。これにより、攻撃者による標的型攻撃のターゲットにされるリスクを低減できます。また、特定のクラウドサービスへのアクセスを自社の固定IPアドレスからのみ許可する設定(IPアドレス制限)を行う際にも、プロキシの固定IPを利用することでリモートワーク環境からのアクセスを安全に管理しやすくなります。

キャッシュの利用によるパフォーマンス向上

頻繁にアクセスされるデータを一時保存し、インターネット回線の帯域幅を節約して体感速度を向上させる。

多くの社員が共通のWebサイトやクラウドサービスを利用する場合、プロキシサーバーのキャッシュ機能が役立ちます。一度取得した画像やファイルをプロキシ内に一時保存(キャッシュ)することで、2回目以降のアクセス時には外部へ通信せずにキャッシュを返します。これにより、インターネット回線の帯域幅を節約し、応答速度が改善します。

デメリットや失敗パターン:なぜSaaS時代にプロキシがボトルネックになるのか

プロキシのサイジングを見誤ると、全社のネットワーク遅延を引き起こす致命的なボトルネックとなる。

メリットが多い一方で、現代のエンタープライズIT環境において、従来型のオンプレミスプロキシは限界を迎えつつあります。トラフィックの急増による「プロキシのボトルネック化」が多くの企業の課題となっています。

通信速度の低下とM365等によるセッション枯渇

SaaSの普及により一人あたりの通信量が激増し、オンプレミスプロキシの処理能力が限界に達している。

情シス部門で最もよくある失敗パターンは、「すべての通信をオンプレミスのプロキシ経由にしてしまうこと」です。企業内のすべてのWebトラフィックが1つのサーバーに集中するため、Microsoft 365やZoomなどの膨大なセッションを張るSaaSを利用し始めると、プロキシのCPUやセッション数が瞬時に枯渇します。結果として、全社のインターネット通信が「遅い・つながらない」状態に陥り、業務が停止する事例が後を絶ちません。

暗号化通信(HTTPS)の監視負荷

SSLインスペクションによる暗号化・復号処理はサーバーのCPUを大量に消費し、深刻な遅延を招く原因となる。

現在のWeb通信の大部分はHTTPSで暗号化されています。プロキシサーバーで通信内容を検査(SSLインスペクション)するためには、暗号化された通信を一度復号し、検査後に再暗号化する処理が必要です。この処理は極めて重いため、トラフィック量に応じたハードウェアやクラウド型ゲートウェイの選定を怠ると、通信が著しく遅延します。

最新トレンド:ローカルブレイクアウト(LBO)による対策

特定の信頼できるクラウド通信をプロキシから除外し、拠点から直接インターネットへ逃がすルーティング設計が必須である。

前述のボトルネックを防ぐための抜本的な対策が「ローカルブレイクアウト」です。Microsoft 365などの信頼できるSaaS宛てのトラフィックのみ、データセンターのプロキシを通さずに各拠点のルーターから直接インターネットへ抜けさせることで、プロキシの負荷を劇的に軽減します。また、2024年10月に改定された総務省のガイドラインにおいても、自治体の三層分離ネットワークでLGWAN環境から特定のSaaSへ直接接続する「α'(アルファダッシュ)モデル」が定義されており、自治体でもSaaS向け通信をプロキシ等で安全に振り分けるアーキテクチャの採用例が増えています。

また、無料のオープンプロキシを利用したことによる情報漏洩(通信内容の傍受)も重大な失敗パターンです。コスト削減のために無料プロキシを業務利用することは絶対に避け、商用のセキュアなソリューションを導入してください。

▲ プロキシサーバー導入のデメリット・注意点の図解

日本国内企業の最新導入事例

プロキシのボトルネック解消やクラウド型への移行に成功した事例は、自社のネットワーク見直しの最適解となる。

プロキシサーバーの運用やリプレイスにおいて、他社がどのようなアプローチで課題を解決したのかを知ることは重要です。以下に日本国内の実在する企業の最新導入事例を紹介します。

バルミューダ株式会社:プロキシ・VPNのボトルネック解消

Zscalerのクラウドプロキシ環境へ移行し、M365やWeb会議における深刻な遅延を解消した。

デザイン性の高い家電製品を展開するバルミューダでは、社員数の急増や全社的な在宅勤務への移行により、従来利用していたオンプレミスのプロキシサーバーやVPN装置がトラフィックのボトルネックとなっていました。Web会議や3D CADを用いた日常業務に支障を来していたため、「Zscaler(ZIA/ZPA)」を用いたゼロトラストベースのクラウドプロキシ環境へ移行。VPN装置を排除し、IaaSやSaaSへダイレクトに接続できる快適な環境を整備しました。

デスティネーション・リゾーツ&ホテルズ:M365向けクラウドプロキシ

クラウドプロキシを導入し、セキュリティポリシーを担保しつつ快適なテレワーク環境を短期間で整備した。

リゾートホテル等を運営する同社(旧:大和リゾート)は、完全テレワークへの移行を目指してMicrosoft Teamsの本格導入を計画していましたが、プロキシサーバーのセッション容量不足が課題でした。そこでIIJの「クラウドプロキシサービス」およびダイレクト接続サービスを導入。Microsoft 365で大量に発生するセッション情報をクラウド上のプロキシで処理することで、わずか約半年で社内LAN環境と変わらない快適なテレワーク環境の整備に成功しました。

株式会社サザビーリーグ:複数ハードウェアの統合

3台のプロキシ機器を1台のFortiGateに集約し、使い勝手を変えずに保守・運用コストを大幅に削減した。

「Afternoon Tea」などを展開するサザビーリーグでは、インターネット通信の代理接続を2台のプロキシサーバーと1台のロードバランサー(計3台)で運用しており、高額な保守料が課題でした。ハードウェアのサポート期限を機に、これらを「FortiGate」1台に集約。わずか3ヶ月という短納期で、従業員の使い勝手やネットワーク構成を変えずに移行を完了し、ランニングコストの大幅な削減に成功しました。

プロキシサーバーとVPNの違い

両者の最大の違いは「動作レイヤー」と「通信全体の暗号化の有無」の2点である。

どちらも通信を中継する技術ですが、それぞれの特性を理解し、目的によって使い分ける(あるいは併用する)ことが重要です。以下の比較表で違いを確認してください。

比較項目 | プロキシサーバー | VPN(Virtual Private Network) |

|---|---|---|

動作レイヤー | アプリケーション層(L7) | ネットワーク層(L3等) |

通信の暗号化 | プロキシ自体は暗号化しない | トンネリング技術により通信経路全体を強力に暗号化する |

主な用途 | Webアクセスのフィルタリング、キャッシュ、ログ監視 | リモートワーク時の社内ネットワークへの安全な接続 |

速度への影響 | キャッシュにより向上する場合があるが、集中すると遅延する | 暗号化・復号の処理オーバーヘッドにより若干低下する傾向 |

動作するレイヤーと保護範囲の違い

プロキシ(L7)はWebブラウザの通信制御に特化し、VPN(L3等)は端末全体の全通信を仮想専用線で保護する。

プロキシサーバーは、OSI参照モデルの「アプリケーション層(L7)」で動作します。ブラウザで設定すればWeb閲覧の通信は中継されますが、メールソフトやその他の独自アプリの通信はプロキシを経由しません。そのため、WebフィルタリングやURL単位でのきめ細かい制御が得意です。一方、VPNは「ネットワーク層(L3)」などで動作し、PCやスマホから発生するすべての通信をVPNトンネルに流し込みます。通信先のサーバーやアプリケーションの種類を問わず、端末と社内ネットワークの間を丸ごと仮想的な専用線でつなぐイメージです。

暗号化によるセキュリティレベルの違い

プロキシは通信経路自体を暗号化しないため、公衆Wi-Fi環境での盗聴を防ぐには、通信経路を丸ごと暗号化するVPNが現実的な選択肢になる。

プロキシは基本的に通信経路の暗号化を提供しません。NISC(内閣サイバーセキュリティセンター)の「インターネットの安全・安心ハンドブック」等のガイドラインでも指摘される通り、公衆Wi-Fiなどで安全を確保するには通信経路自体の保護が必要です。VPNはクライアントとサーバー間に暗号化されたトンネルを構築するため、通信の盗聴や改ざんを根本的に防ぐことができます。

どちらを選ぶべきか?ハイブリッド構成の推奨

完全な脱VPNではなく、ゼロトラスト型クラウドプロキシとVPNを併用するハイブリッド構成が現在の最適解である。

企業のセキュリティ対策においては「どちらか一方」ではなく、用途に合わせた使い分けや併用が一般的です。「ゼロトラスト=VPNの完全廃止」と誤解されがちですが、レガシーシステムやOT環境へのアクセスには依然としてVPNが有効です。例えば、リモートワーク中の社員が社内システムにアクセスする際は多要素認証を適用したVPNを利用し、インターネット上のWebサイトやSaaSを閲覧する際にはクラウドプロキシを経由してセキュリティポリシーを適用しつつ直接通信させる、という「ハイブリッド構成」が現実解です。

▲ プロキシサーバーとVPNの違い

自社にプロキシサーバーは必要?判断チェックリスト

自社のセキュリティ要件に照らし合わせ、以下のリストからプロキシ導入の客観的な必要性を判断する。

近年はゼロトラストの概念が普及し、従来型のオンプレミスプロキシからクラウド型へ移行する企業も増えています。以下のリストで「はい」が3つ以上ある場合、プロキシサーバー(または同等の機能を持つクラウドゲートウェイ)の導入・見直しを強く推奨します。

従業員が社用PCから業務に関係ないWebサイト(SNS、動画サイト、掲示板など)を閲覧するのを制限したい

社内から外部へのWebアクセスログ保管を徹底し、インシデント発生時の証跡として活用したい

不審なファイルのダウンロードや、マルウェアの通信(C&Cサーバーへの接続)をネットワークの出口で遮断したい

従業員が私的なクラウドストレージへ会社の機密データをアップロードする(シャドーIT)のを防ぎたい

全社員が同じ時間帯にOSアップデートや特定のクラウドサービスにアクセスし、回線がパンクした経験がある

なお、従業員数50名未満の小規模組織であれば、プロキシサーバーを単独で構築するよりも、UTM(統合脅威管理)アプライアンスに内蔵されているWebフィルタリング機能を活用する方が、コストと運用負荷の観点から現実的です。

▲ 自社の規模と課題に合わせたプロキシ導入判断フロー

よくある質問

プロキシサーバーに関する一般的な疑問と回答を以下にまとめました。

Q:プロキシとファイアウォールの違いは何ですか?

A:ファイアウォールは主にIPアドレスやポート番号(L3/L4レベル)で通信の可否を判断する「関所」であり、不正なアクセスをネットワークの入り口で弾きます。一方、プロキシサーバーはWebページのURLやコンテンツの中身(L7レベル)まで詳細に検査し、代理で通信を行う役割を持ちます。

Q:無料のプロキシサーバーは使っても安全ですか?

A:業務での利用は絶対に避けてください。インターネット上に公開されている無料のプロキシの中には、通信内容を盗聴したり、マルウェアを仕込んだりする悪意のあるサーバーが存在し、入力したパスワードや企業の機密情報が第三者に筒抜けになる危険性があります。

Q:自宅のPCやスマホでもプロキシサーバーは設定できますか?

A:はい、Windows、macOS、iOS、AndroidのいずれのOSでも、ネットワーク設定画面からプロキシサーバーのIPアドレスとポート番号を手動で指定することが可能です。ただし、企業がMDM(モバイルデバイス管理)を導入している場合は、情シス部門が遠隔から設定を一括適用・強制するのが一般的です。

Q:クラウドプロキシ(SWG)とは何ですか?

A:クラウドプロキシ(SWG: Secure Web Gateway)は、従来のオンプレミス型プロキシの機能をクラウド上で提供するサービスです。テレワークの普及により、VPNで社内ネットワークに戻すことなく、どこからでもクラウド上でセキュリティ検査を行えるため、導入が急速に進んでいます。

まとめ

プロキシとVPNを使い分け、セキュアなネットワーク基盤を構築しよう

プロキシサーバーは、設計を誤ると全社のネットワークを詰まらせる。逆に正しく使えばセキュリティとガバナンスの要になる。用途に応じたプロキシの種類選定とVPNとのハイブリッド構成は、どちらも欠かせない視点です。SaaS利用拡大に伴うオンプレミス機器のサイジング誤りは全社の通信遅延を招くため、ローカルブレイクアウトの適用範囲も併せて見直してください。まず本記事のチェックリストを手がかりに、自社のWebアクセスポリシーと通信経路を図に起こすところから始めてみましょう。

✅ 今日からできるアクション

✅ 社内のWebアクセスログ保管状況とセキュリティポリシーを確認する

✅ Microsoft 365などトラフィックの多いクラウドサービスの通信経路を図示する

✅ プロキシとVPNの役割分担をポリシー文書に明記する

本記事の内容に誤り等がございましたら、こちらからご連絡ください。

監修

Admina Team

情シス業務に関するお役立ち情報をマネーフォワード Adminaが提供します。

SaaS・アカウント・デバイスの管理を自動化し、IT資産の可視化とセキュリティ統制を実現。

従業員の入退社対応や棚卸し作業の工数を削減し、情報システム部門の運用負荷を大幅に軽減します。

中小企業から大企業まで、情シス・管理部門・経営層のすべてに頼れるIT管理プラットフォームです。